May062020

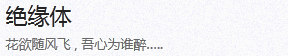

DVWA-6.2 Insecure CAPTCHA(不安全的验证码)-Medium

Medium Level

查看代码

<?php

if( isset( $_POST[ 'Change' ] ) && ( $_POST[ 'step' ] == '1' ) ) {

// Hide the CAPTCHA form

$hide_form = true;

// Get input

$pass_new = $_POST[ 'password_new' ];

$pass_conf = $_POST[ 'password_conf' ];

// Check CAPTCHA from 3rd party

$resp = recaptcha_check_answer(

$_DVWA[ 'recapt...阅读全文

抢沙发

May062020

DVWA-6.1 Insecure CAPTCHA(不安全的验证码)-Low

Insecure CAPTCHA

Insecure CAPTCHA,意思是不安全的验证码,CAPTCHA是Completely Automated Public Turing Test to Tell Computers and Humans Apart (全自动区分计算机和人类的图灵测试)的简称。但个人觉得,这一模块的内容叫做不安全的验证流程更妥当些,因为这块主要是验证流程出现了逻辑漏洞,谷歌的验证码表示不背这个锅。

reCAPTCHA验证流程

这一模块的验证码使用的是Google提供reC...阅读全文

May062020

DVWA-3.4 CSRF(跨站请求伪造)-Impossible

Impossible Level

查看源码

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$pass_curr = $_GET[ 'password_current' ];

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Sanitise curren...阅读全文

May062020

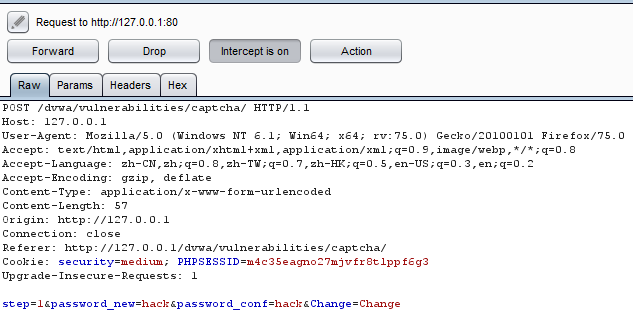

DVWA-3.3 CSRF(跨站请求伪造)-High-绕过token

High Level

查看源码

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?

if( $pass_new == $pass_conf ) {

...阅读全文

May062020

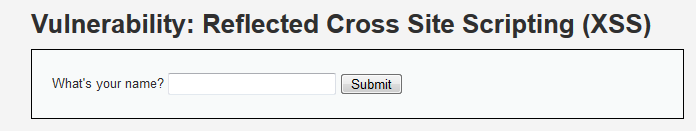

DVWA-3.2 CSRF(跨站请求伪造)-Medium-绕过Referer验证

Medium Level

查看源码

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Checks to see where the request came from

if( stripos( $_SERVER[ 'HTTP_REFERER' ] ,$_SERVER[ 'SERVER_NAME' ]) !== false ) {

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?

...阅读全文

May062020

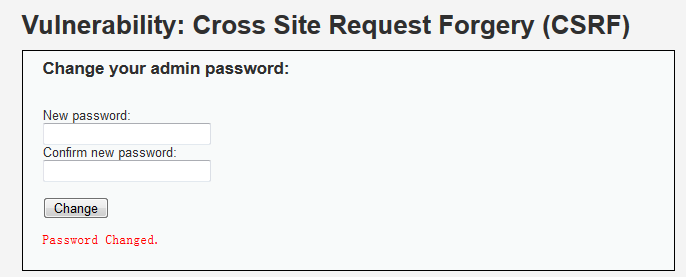

DVWA-3.1 CSRF(跨站请求伪造)-Low

Low Level

查看源码

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?---校验新密码和确认密码是否相同

if( $pass_new == $pass_conf ) {

// They do!---若相同,先使用mysqli_real_escape_string函数转义用户输入的新密码中的特殊字...阅读全文

May062020

DVWA-1.4 Brute Force(暴力破解)-Impossible

Impossible Level

查看源码

<?php

if( isset( $_POST[ 'Login' ] ) && isset ($_POST['username']) && isset ($_POST['password']) ) {

// Check Anti-CSRF token---校验token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Sanitise username input----过滤、转义用户输入的username

$user = $_POST[ ...阅读全文

May062020

DVWA-1.3 Brute Force(暴力破解)-High-绕过token

High Level

查看源码

<?php

if( isset( $_GET[ 'Login' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Sanitise username input

$user = $_GET[ 'username' ];

$user = stripslashes( $user );

$user = ((isset($GLOBALS["___mysqli_ston"]) && is_object($GLOBALS[...阅读全文

May062020

DVWA-1.2 Brute Force(暴力破解)-Medium

Medium Level

此阶段在失败的登录页面上加上了sleep(2),这意味着当我们输入的用户名或密码错误时,将需要等待额外的两秒钟才能看到错误页面。这只会减少单位时间内可处理的请求数量,从而使暴力破解的时间更长。

另外,本阶段源码通过mysql-real-escape-string()函数对输入的用户名和密码中的特殊字符进行了转义,以防止sql注入,因此无法使用万能密钥登录。

源码

<?php

if( isset(...阅读全文

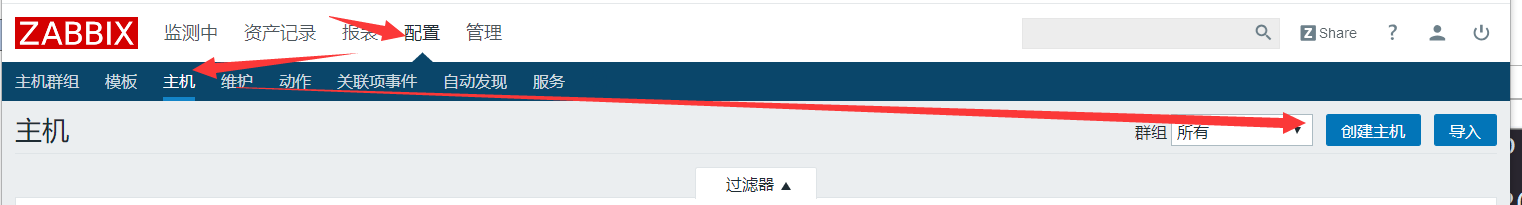

Apr192020

zabbix监控+apache服务

被监控端只装agent

[root@6 ~]# yum -y install httpd mariadb-server mariadb php php-mysql #安装lamp

[root@6 ~]# yum -y install mysql-devel curl-devel net-snmp-devel libevent libevent-deve gcc l#依赖

[root@6 ~]# mysql -uroot -p123 #初始化数据库后

MariaDB [(none)]> create database zabbix;

MariaDB [(none)]> grant all on zabbix.* to zabbix@...阅读全文