Mar062020

Natas27 Writeup(mysql溢出截断漏洞)

Natas27:

一个登录节界面,查看源码。

<html>

<head>

<!-- This stuff in the header has nothing to do with the level -->

<link rel="stylesheet" type="text/css" href="http://natas.labs.overthewire.org/css/level.css">

<link rel="stylesheet" href="http://natas.labs.overthewire.org/css/jquery-ui.css" />

<link rel="stylesheet" href...阅读全文

抢沙发

Mar062020

Natas26 Writeup(PHP反序列化漏洞)

Natas26:

打开页面是一个输入坐标点进行绘图的页面。

<html>

<head>

<!-- This stuff in the header has nothing to do with the level -->

<link rel="stylesheet" type="text/css" href="http://natas.labs.overthewire.org/css/level.css">

<link rel="stylesheet" href="http://natas.labs.overthewire.org/css/jquery-ui.css" />

<link rel="st...阅读全文

Mar062020

Natas25 Writeup(目录遍历、头部注入)

Natas25:

打开页面,是一段引文以及可以选择语言的下拉list。查看源码,发现关键代码:

function setLanguage(){ //选择语言

/* language setup */

if(array_key_exists("lang",$_REQUEST)) //如果请求提交的参数中存在lang

if(safeinclude("language/" . $_REQUEST["lang"] )) //检查输入

return 1;

safeinclude("language/en");

}

funct...阅读全文

Mar062020

Natas24 Writeup(strcmp绕过漏洞)

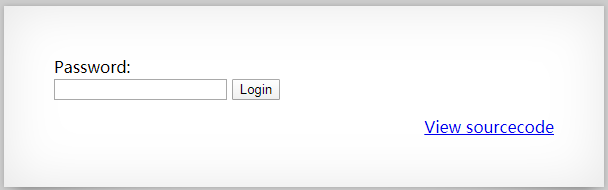

Natas24:

一个登录页面,查看源码,发现关键代码:

if(array_key_exists("passwd",$_REQUEST)){

if(!strcmp($_REQUEST["passwd"],"<censored>")){

echo "<br>The credentials for the next level are:<br>";

echo "<pre>Username: natas25 Password: <censored></pre>";

}

else{

echo "<br>Wrong!<b...阅读全文

Mar062020

Natas23 Writeup(php弱类型)

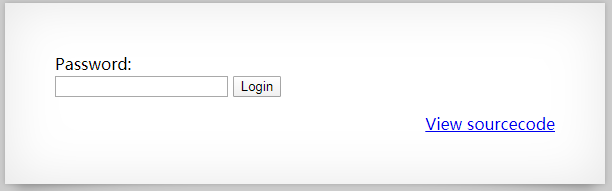

Natas23:

一个登录页面,查看源码,发现关键代码:

if(array_key_exists("passwd",$_REQUEST)){

if(strstr($_REQUEST["passwd"],"iloveyou") && ($_REQUEST["passwd"] > 10 )){

echo "<br>The credentials for the next level are:<br>";

echo "<pre>Username: natas24 Password: <censored></pre>";

}

else{

...阅读全文

Mar062020

Natas22 Writeup(header重定向、burp截取抓包)

Natas22:

打开页面是一个空白页面,查看源码,看起来好像是需要我们在url中添加“revelio”参数即可,然而实验了之后发现浏览器跳转回了原来的页面。

再次仔细审计源码,会看到页面开头有一个重定向。关键代码:

if(array_key_exists("revelio", $_GET)) {

// only admins can reveal the password

if(!($_SESSION and array_key_exists("admin", $_SESSION) and $_SESSION["adm...阅读全文

Mar062020

Natas21 Writeup(共用session、session注入)

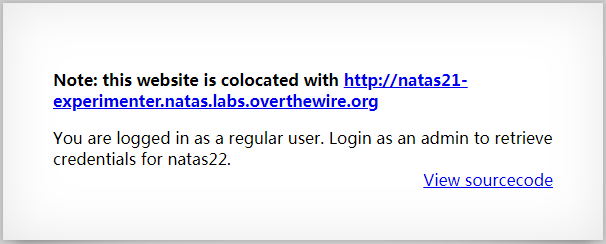

Natas21:

第一个网页

第二个网页

提示http://natas21.natas.labs.overthewire.org/页面和http://natas21-experimenter.natas.labs.overthewire.org页面同位,也就是共用服务器,session也是共用的。

查看第一个网页源码,发现主要功能就是判断session[admin]=1后显示密码。

function print_credentials() {

if($_SESSION and array_key_exists("admin", $_SESSION) and $_SESSION...阅读全文

Mar062020

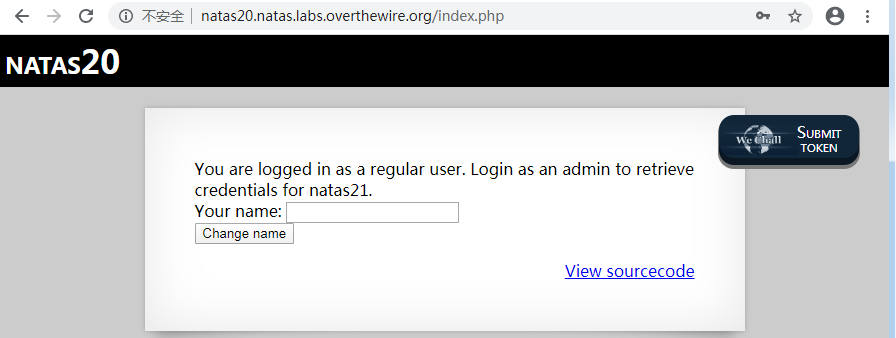

Natas20 Writeup(Session登录,注入参数)

Natas20:

读取源码,发现把sessionID存到了文件中,按键值对存在,以空格分隔,如果$_SESSION[“admin”]==1,则成功登陆,得到flag。并且通过查询所提交的参数,也会被存到文件中,因此,可以采取注入键值对admin 1的方式来实现修改。使用burp抓包,将name参数修改为:name=xxx%0Aadmin 1,得到flag。

源码解析:

<html>

<head>

<!-- This stuff in the hea...阅读全文

Mar062020

Natas19 Writeup(Session登录,常见编码,暴力破解)

Natas19:

提示,与上一题源码类似,只是PHPSESSID不连续。随便输入username和password,抓包观察PHPSESSID,发现是输入的信息,按照id-username的格式,由ascill码转化为16进制,猜测正确PHPSESSID,应该是id-admin,用python构造字典,burp抓包后使用intruder模块,导入字典后进行暴力破解。

方法1:burp破解

1.抓包得到PHPSESSID=3436322d61646d696e

2.将PHPSESSID进行ASCII hex解码...阅读全文

Mar062020

Natas18 Writeup(Session登录,暴力破解)

Natas18:

一个登录界面,查看源码,发现没有连接数据库,使用Session登录,且$maxid设定了不大的上限,选择采取爆破。

源码解析:

<html>

<head>

<!-- This stuff in the header has nothing to do with the level -->

<link rel="stylesheet" type="text/css" href="http://natas.labs.overthewire.org/css/level.css">

<link rel="stylesheet" href="ht...阅读全文