Aug012025

使用php编程的一些经验总结

PHP是当今仍然是最流行的Web开发语言,目前在所有使用服务端编程语言的网站中,超过83%的站点在使用PHP。PHP7在性能方面实现跨越式的提升,然后有些坑我们还是要提醒PHPer不要踩。

1. 不要使用 mysql_ 类函数

终于,你不用再看到建议不要使用 mysql_ 函数的提示了。因为 PHP 7 从核心上完全移除了它们,这意味着请你移步至更好的 mysqli_ 类函数,或者更灵活的 PDO 层。可以看看我们这篇文...阅读全文

抢沙发

Jul272025

快速了解什么是JWT(JSON Web Token)

JSON Web Token(JWT)是目前最流行的跨域身份验证解决方案。

1.跨域身份验证

Internet服务无法与用户身份验证分开。一般过程如下。

1.用户向服务器发送用户名和密码。

2.验证服务器后,相关数据(如用户角色,登录时间等)将保存在当前会话中。

3.服务器向用户返回session_id,session信息都会写入到用户的Cookie。

4.用户的每个后续请求都将通过在Cookie中取出session_id传给服务器。

5...阅读全文

Jul252025

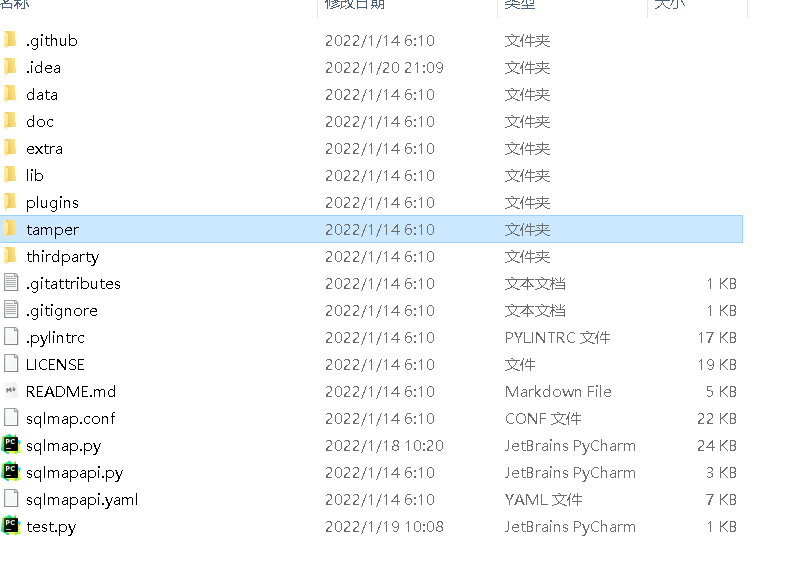

sqlmap Tamper脚本编写

sqlmap Tamper脚本编写

前言

sqlmap是一个自动化的SQL注入工具,其主要功能是扫描,发现并利用给定的URL的SQL注入漏洞,目前支持的数据库是MySQL, Oracle, PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite, Firebird, Sybase和SAP MaxDB。采用五种独特的SQL注入技术,分别是:

基于布尔的盲注,即可以根据返回页面判断条件真假的注入。

基于时间的盲注,即不能根据...阅读全文

Jul162025

BUUCTF-[WebLogic]CVE-2018-2894(任意文件上传漏洞)

漏洞描述

WebLogic管理端未授权的页面存在任意上传getshell漏洞,可直接获取权限。

漏洞地址:/ws_utc/begin.do、/ws_utc/config.do

默认端口:7001

影响版本

WebLogic :10.3.6.0,12.1.3.0,12.2.1.2,12.2.1.3

漏洞复现-方法1

1、打开靶场,看到一个Weblogic的默认404页面。

2、(本步骤是漏洞形成原理分析,靶场测试不需要进行这一步)访问后台登录地址/console/login/LoginForm.jsp...阅读全文

Jul162025

BUUCTF-[WebLogic]CVE-2017-10271(反序列化漏洞)

漏洞描述

Weblogic的WLS组件对外提供web服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。

影响版本

weblogic 版本:

10.3.6.0.0

12.2 1.1.0

12.2.1.2.0

12.1.3.0.0

漏洞复现-方法1

1、打开靶场,看到一个404页面,说明weblogic已成功启动。

2、初步判断:访问 http://node5.buuoj.cn:27559/wls-wsat/CoordinatorPortType,存...阅读全文

Jun302025

php出现的No input file specified

打开 .htaccess

方法一:

非nts模式:

RewriteRule ^(.*)$ index.php/$1 [QSA,PT,L]

nts模式:

RewriteRule ^(.*)$ index.php [L,E=PATH_INFO:$1]

方法二:

完整代码:

<IfModule mod_rewrite.c>

Options +FollowSymlinks -Multiviews

RewriteEngine On

RewriteCond %{REQUEST_FILENAME} !-d

RewriteCond %{REQUEST_FILENAME} !-f

RewriteBase /index.php

RewriteRule ...阅读全文

Jun282025

minio 2020版本修改用户密码(已经运行有环境的配置下)

在minio的存储目录中找到这个文件

删除我圈起来这个两个关于用户的配置文件(如果不删除 不管怎么设置变量运行 用的原来的桶都会报错)

在重新运行

@echo offrem Access key长度最小是5个字符set MINIO_ACCESS_KEY=用户名rem Secret key长度最小是8个字符set MINIO_SECRET_KEY=XXZX@lz2zx@7789minio.exe server data –address=127.0.0.1:9006pause

阅读全文

Jun282025

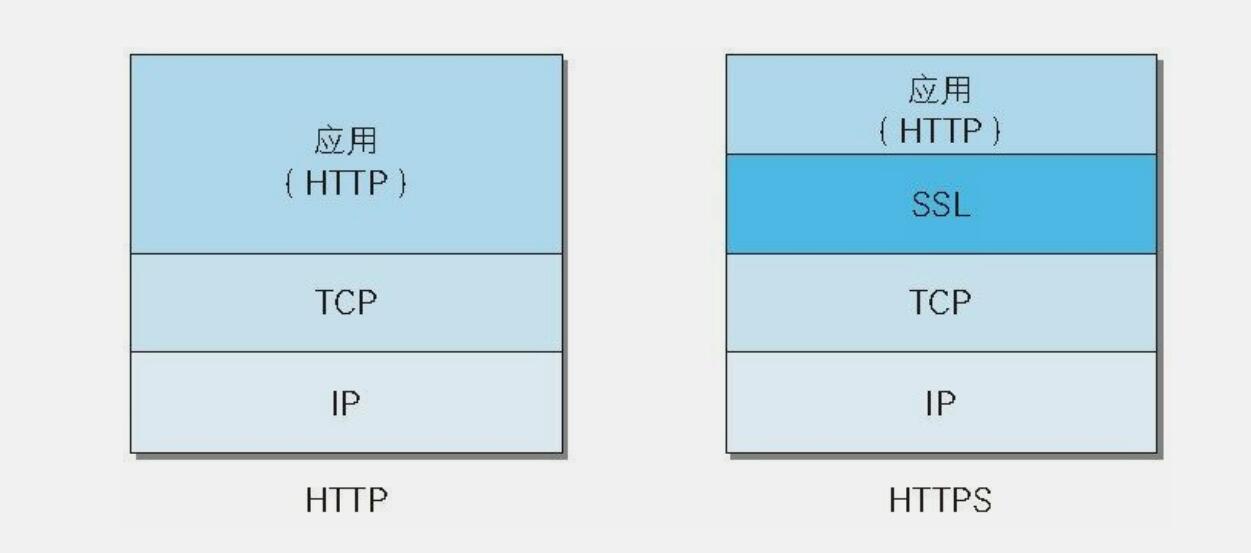

mysql 配置ssl ,java应用连接

mysql操作:

生成密钥

mysql_ssl_rsa_setup –datadir=”F:\mysql-5.7.26\data”

my.ini修改:[mysqld] require_secure_transport=ON # 强制所有连接使用SSL(开启后用户只能通过ssl连接)

重启数据库

测试:mysql -u root -p –ssl-ca=”E:/mysql-5.7.26/data/ca.pem”

应用服务器操作:

拿到mysql传过来的ca.pem,执行

keytool -import -alias mys...阅读全文

Jun282025

Jun252025

![BUUCTF-[WebLogic]CVE-2018-2894(任意文件上传漏洞)](/wp-content/uploads/d/efb4423495a9836aec67a596c88381cf.png)

![BUUCTF-[WebLogic]CVE-2017-10271(反序列化漏洞)](/wp-content/uploads/d/9bacf46ae519ec897db4d956bf868656.png)